Vários usuários de dispositivos Apple relataram que foram vítimas de um novo tipo de phishing – os invasores enviaram dezenas de solicitações de alteração de senha do sistema para seus dispositivos, impedindo-os de usar o dispositivo até que todos fossem fechados com consentimento ou recusa. Os golpistas então ligaram para as vítimas, se passando por suporte da Apple e alegando que sua conta estava sob ataque e precisava “verificar” o OTP.

Fonte da imagem: Nahel Abdul Hadi / unsplash.com

Uma das vítimas é Parth Patel, empresário e fundador de uma startup de IA. Em 23 de março, ele acessou o Twitter/X para falar sobre um ataque comumente chamado de push bombing ou “fadiga do MFA”. Os invasores usam vulnerabilidades no sistema de autenticação multifator (MFA) para bombardear o dispositivo com solicitações de alteração de nome de usuário ou senha.

«Todos os meus dispositivos enlouqueceram ao mesmo tempo: relógio, laptop, telefone. Essas notificações pareciam ser solicitações do sistema para confirmar a redefinição da senha da minha conta Apple, mas não consegui usar o telefone até fechar todas elas, e havia mais de uma centena delas”, disse Patel ao KrebsOnSecurity.

Fonte da imagem: Parth Patel/Twitter/X

Após enviar uma série de notificações, os invasores ligam para a vítima, substituindo o número do telefone pelo efetivamente utilizado pelo suporte técnico da Apple.

«Ao atender a ligação, fiquei extremamente cauteloso e perguntei se eles poderiam me fornecer meus dados e, após um rápido clique nas teclas, eles me forneceram dados absolutamente precisos”, lembra Patel. Exceto pelo seu nome verdadeiro. Segundo Patel, ele recebeu um nome que já havia visto entre os dados à venda no site PeopleDataLabs.

O objetivo dos invasores é atrair o código único de redefinição do ID Apple enviado ao dispositivo do usuário. Depois de obtê-lo, eles podem redefinir a senha da conta e bloquear o usuário, bem como excluir todos os dados de todos os seus dispositivos.

Patel não é a única vítima. Outro usuário que possui um fundo de hedge de criptomoedas relatou o mesmo ataque no final de fevereiro.

«Recusei-me a alterar minha senha, mas outras 30 notificações caíram imediatamente sobre mim. Achei que acidentalmente apertei algum botão e rejeitei todos eles”, disse ele. Segundo ele, os agressores o atacaram por vários dias, mas em algum momento ele recebeu uma ligação do suporte da Apple. “Eu disse que ligaria pessoalmente para a Apple. Eu fiz isso e me disseram que a Apple nunca liga para os clientes, a menos que eles solicitem uma ligação.”

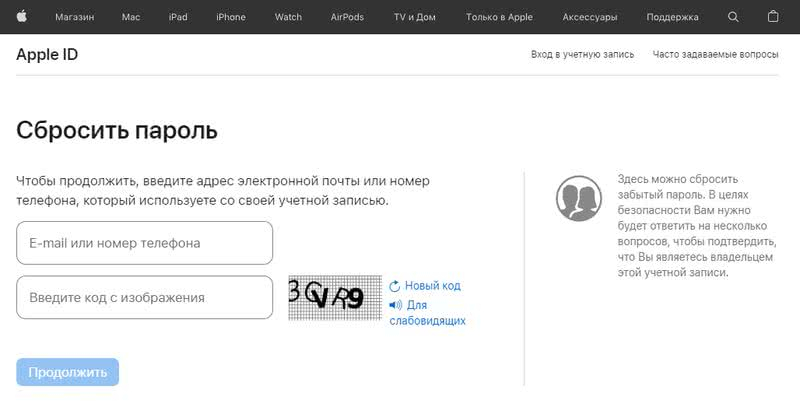

Um terceiro usuário, ao ligar para o suporte da Apple, foi aconselhado a ativar a chave de recuperação da conta Apple ID – isso deveria ter interrompido o fluxo de notificações a cada poucos dias. No entanto, isso também não o ajudou. É provável que o ataque esteja usando o site de recuperação de senha da Apple. Para enviar uma notificação do sistema sobre alteração de senha, basta digitar o número de telefone vinculado ao seu ID Apple e resolver o captcha.

«Qual sistema de autenticação adequadamente projetado enviaria dezenas de solicitações de alteração de senha por segundo quando o usuário não respondeu às anteriores?” pergunta Brian Krebs da KrebsOnSecurity.

Tela de redefinição de senha.

O pesquisador de segurança e engenheiro amador Kishan Bagari está confiante de que o problema está do lado da Apple. Em 2019, Bagaria relatou à Apple um bug que permitia enviar uma solicitação do sistema a todos os dispositivos iOS próximos, solicitando que trocassem arquivos via AirDrop. A Apple corrigiu o bug quatro meses depois, agradecendo a Bagaria em um boletim de segurança. O objetivo da correção era limitar o número de solicitações, disse ele, então é possível que alguém tenha descoberto uma maneira de contornar isso ao redefinir a senha.