Em meados do mês passado, soube-se que uma grave vulnerabilidade foi descoberta no Windows 10, cuja exploração leva a danos ao sistema de arquivos NTFS. Agora, fontes online dizem que a Microsoft lançou uma correção correspondente, que esta semana se tornou disponível para membros do Programa Insider no canal Dev (Early Access).

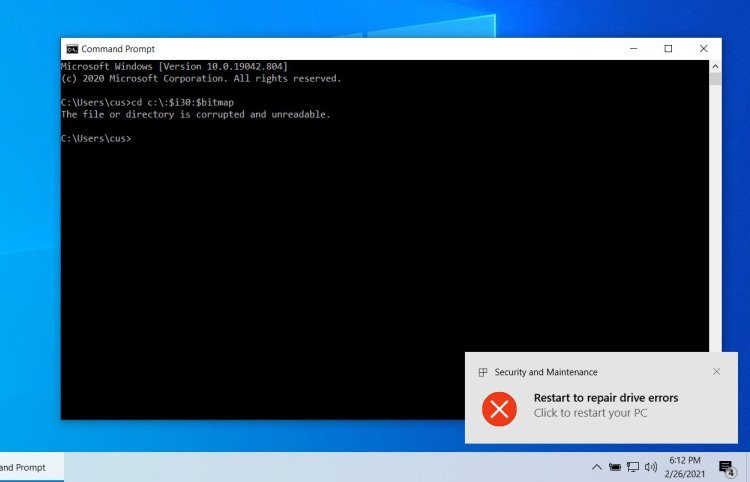

O perigo dessa vulnerabilidade é que ela não requer direitos de administrador para explorá-la e é suficiente executar um comando de uma linha na linha de comando. Essas ações danificarão o sistema de arquivos NTFS e o usuário verá uma mensagem sobre a necessidade de reiniciar o sistema operacional para iniciar o processo de recuperação. Além disso, o comando necessário para explorar a vulnerabilidade pode ser incorporado por cibercriminosos em um atalho, arquivo executável ou arquivo.

Durante o processo de reinicialização, o utilitário chkdsk é iniciado, projetado para localizar e corrigir erros do sistema de arquivos. A Microsoft disse que a exploração da vulnerabilidade não danifica o disco e o uso do utilitário chkdsk corrige a situação. No entanto, a fonte observa que a verificação falha ao restaurar o sistema de arquivos e, após a conclusão do utilitário chkdsk, o Windows ainda não inicializa.

A Microsoft deveria lançar uma correção para esta vulnerabilidade junto com o patch de segurança de fevereiro como parte do programa Patch Tuesday, mas isso não aconteceu. Esta semana, uma correção não documentada foi adicionada ao Windows 10 Build 21322, que está disponível para membros do Programa Microsoft Insider. Ao tentar explorar uma vulnerabilidade neste conjunto de sistema operacional, a mensagem “Nome de diretório inválido” aparece e o sistema operacional não marca o volume NTFS como danificado. Ainda não se sabe quando a correção pode se tornar publicamente disponível.