Três dias atrás, um especialista em segurança do Google Project Zero, Sergey Glazunov, anunciou a descoberta de uma vulnerabilidade ativa no navegador Chrome por meio das bibliotecas FreeType de código aberto. Assim, a nova vulnerabilidade, indexada CVE-2020-15999, tornou-se uma vulnerabilidade de dia zero, porque os desenvolvedores de software não tiveram tempo para corrigi-la. Porém, um dia depois, o Google lançou uma versão fixa e estável do navegador e recomenda a todos que atualizem o aplicativo.

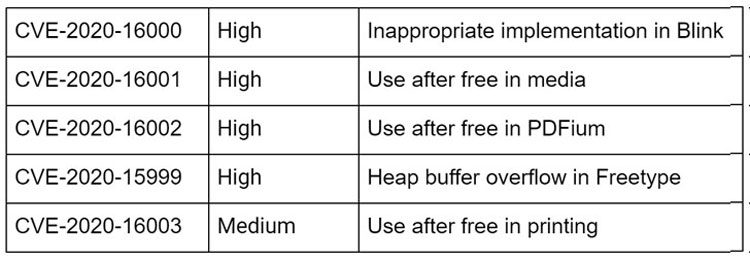

A nova versão corrigida do navegador Google Chrome (86.0.4240.111), além da vulnerabilidade de dia zero, corrige mais três vulnerabilidades graves e uma moderada. Mas a vulnerabilidade mais perigosa foi reconhecida como uma vulnerabilidade de dia zero, para a qual os pesquisadores descobriram um exploit explorado ativamente. É a exploração ativa de uma vulnerabilidade ainda desconhecida por hackers que faz com que os pesquisadores, no máximo sete dias após a descoberta, relatem isso publicamente.

Para não dar dicas aos hackers, os especialistas não divulgam os detalhes de como funciona a vulnerabilidade. A breve explicação diz que na biblioteca FreeType, que é responsável por renderizar fontes, você pode carregar suas próprias imagens de fontes, o que causará estouros de buffer e falhas de memória, o que permitirá que um código arbitrário seja executado no sistema de destino.

Vulnerabilidades corrigidas no Google Chrome versão 86.0.4240.111 (mais recente para hoje)

Os desenvolvedores da biblioteca FreeType também prepararam uma versão estável e corrigida da vulnerabilidade de dia zero em 20 de outubro – 2.10.4. Isso ajudará quem usa FreeType em seus produtos a atualizar rapidamente seus aplicativos. Os especialistas do Google descobriram um exploit com a vulnerabilidade FreeType para atacar o Chrome. Mas quem sabe quais aplicativos com bibliotecas FreeType ainda são atacados e estarão sob ataque.