O BleepingComputer relatou a criação pelo membro da equipe vermelha da Marinha dos EUA, Alex Reid, de uma ferramenta chamada TeamsPhisher, que permite usar um problema de segurança não resolvido no Microsoft Teams para contornar as restrições de entrada de arquivos de usuários fora da organização de destino e enviar malware.

Fonte da imagem: Pixabay

A ferramenta explora um problema relatado no mês passado pela empresa de segurança da informação Jumpsec, com sede no Reino Unido. Acontece que a segurança do lado do cliente do Microsoft Teams pode ser ignorada alterando o identificador na solicitação POST da mensagem para atuar como um usuário interno.

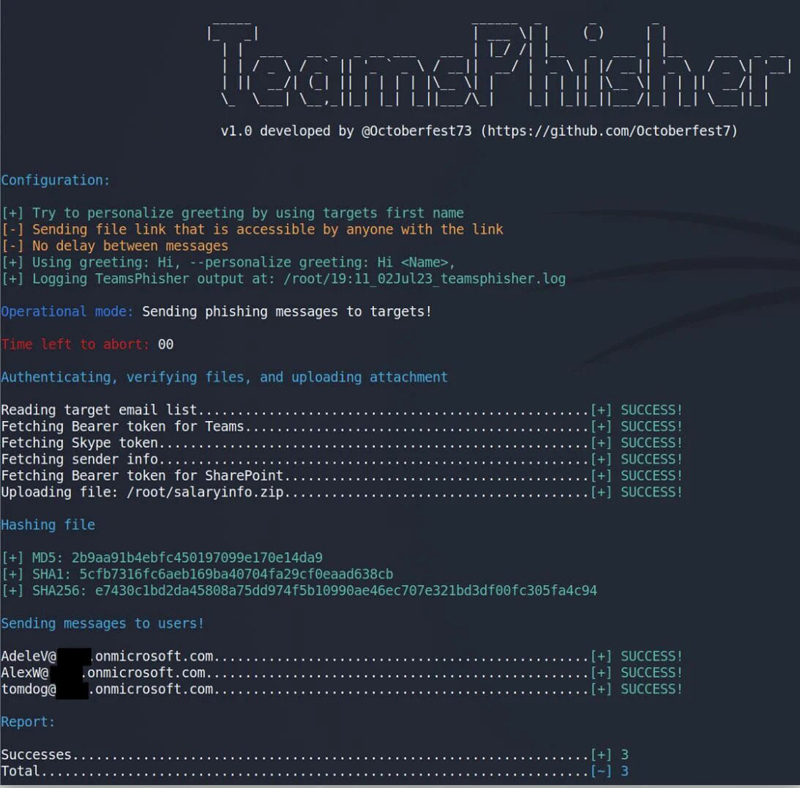

Criada em Python, a ferramenta opera de forma totalmente autônoma. Ele combina o conceito de ataque Jumpsec, métodos desenvolvidos pelo especialista em segurança Andrea Santese e os recursos de suporte e autenticação TeamsEnum de Bastian Kanbach.

Fonte da imagem: github.com/Octoberfest7

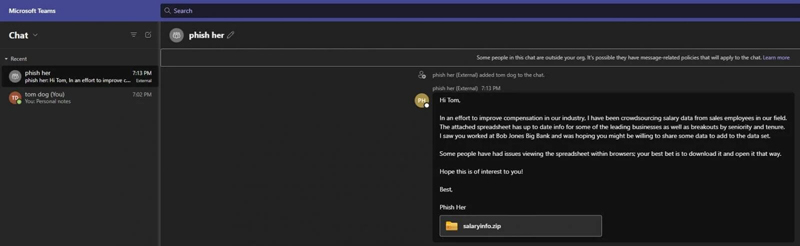

O TeamsPhisher primeiro verifica a existência do usuário-alvo e sua capacidade de receber mensagens externas, o que é um pré-requisito para um ataque. Em seguida, ele gera um novo fluxo de dados e envia uma mensagem com um link para o anexo ao Sharepoint. O fluxo é exibido na interface do Teams do remetente para possível interação manual.

Para que o TeamsPhisher seja bem-sucedido, o usuário deve ter uma conta Microsoft Business com uma licença Teams e Sharepoint, o que é comum em muitas grandes empresas.

A ferramenta também possui um modo de visualização que permite verificar as listas de destino definidas e a aparência das mensagens do ponto de vista do destinatário. Além disso, permite definir atrasos de mensagem para contornar os limites de taxa e registrar a saída.

Essa vulnerabilidade ainda existe no Microsoft Teams e a Microsoft afirma que não é tão grave e, portanto, não requer uma correção imediata. Em resposta a um pedido de comentário sobre o assunto, um porta-voz da Microsoft disse ao BleepingComputer que o uso do TeamsPhisher é baseado em engenharia social. Ele pediu aos usuários que tomem precauções de segurança e “tenham cuidado ao seguir links para páginas da web, abrir arquivos desconhecidos ou aceitar uma transferência de arquivo”.