À medida que os sistemas de segurança cibernética se tornam mais avançados e confiáveis, os hackers também se tornam mais sofisticados e passam a ataques fora e abaixo do nível do sistema operacional, por exemplo, ataques a firmware ou a dispositivos para acessar a Internet. As novas vulnerabilidades descobertas em roteadores Netgear disse ontem à Microsoft em seu blog.

Hothardware.com

A equipe de pesquisa do MS365 Defender examinou os logs de dispositivos no Microsoft Defender for Endpoint e encontrou algumas atividades interessantes. O log do Microsoft Defender continha uma nota informando que “um dispositivo que não é de TI está tentando acessar a porta de gerenciamento do roteador NETGEAR DGN-2200v1”, o que definitivamente não é normal. Embora a comunicação com o roteador fosse criptografada, uma equipe de especialistas em segurança cibernética decidiu investigar o dispositivo e seu firmware em busca de vulnerabilidades.

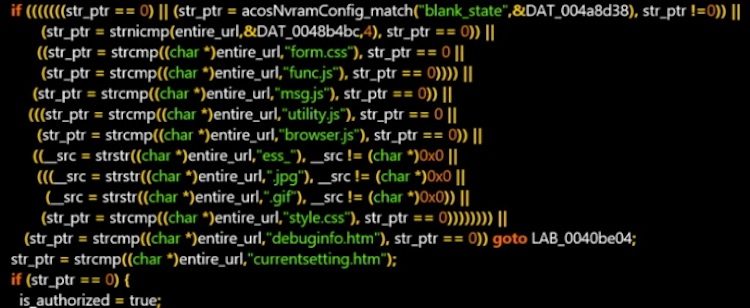

Detectado pseudocódigo para ignorar a autenticação

Depois de descompactar o firmware do roteador, os pesquisadores descobriram imediatamente três vulnerabilidades que podem ser exploradas por cibercriminosos. A primeira era a capacidade de ignorar a autenticação, que permite a um hacker entrar em qualquer subseção da página da Web de gerenciamento do roteador adicionando .jpg, .gif ou outras extensões de arquivo ao endereço. Depois que um invasor obtém o controle do roteador, ele pode explorar a segunda vulnerabilidade, um ataque de canal lateral. Isso permitirá que ele adivinhe o nome de usuário e a senha caractere por caractere, verificando-os com base no tempo que leva para comparar a combinação inserida com uma senha válida. Como alternativa, um invasor pode explorar uma terceira vulnerabilidade, que permite que um nome de usuário e uma senha sejam obtidos em texto simples após explorar a primeira violação de segurança.

Depois que as vulnerabilidades foram descobertas, a Microsoft as relatou à Netgear, que corrigiu os problemas e agora recomenda fortemente que os proprietários do Netgear DGN-2200v1 atualizem o firmware do roteador. No entanto, o problema é que este é apenas um roteador selecionado aleatoriamente entre milhares de dispositivos semelhantes e, provavelmente, a maioria deles contém muitas vulnerabilidades não divulgadas de gravidade variável.