A arquitetura Zen 5 da AMD estabeleceu novos padrões no mundo dos processadores ao combinar desempenho e segurança aprimorados. Os testes do Ryzen 9 9950X mostram que a proteção Inception integrada não apenas elimina a necessidade de patches de software que consomem muitos recursos, mas também mantém seu desempenho quando outras medidas de segurança são habilitadas.

Fonte da imagem: AMD

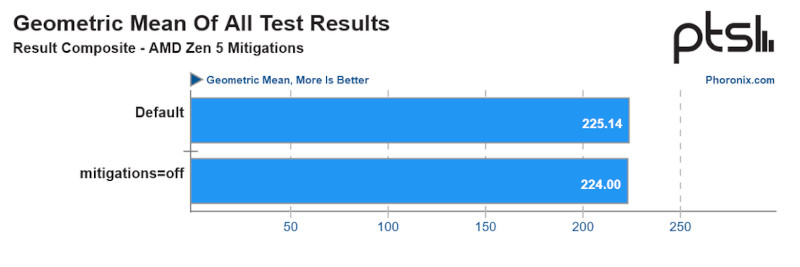

O Zen 5 provou ser uma arquitetura completamente imune à vulnerabilidade do Inception, sem a necessidade de patches no microcódigo, sistema operacional ou nível de aplicativo. Para avaliar o impacto real de várias medidas de segurança no desempenho, os especialistas em recursos da Phoronix testaram o processador Ryzen 9 9950X baseado no Zen 5 em um ambiente Linux. A metodologia incluiu uma série de testes que habilitaram e desabilitaram alternadamente todas as proteções de software disponíveis, o que nos permitiu criar um quadro completo de desempenho em diversos cenários de segurança.

A pesquisa da Phoronix mostrou que o Zen 5 possui proteção de hardware integrada contra a vulnerabilidade Inception, um ataque especulativo de canal lateral descoberto em 2023. Esta vulnerabilidade, afetando processadores baseados nas arquiteturas Zen 3 e Zen 4, permitiu que invasores usassem mecanismos de execução especulativos para extrair informações confidenciais da memória do sistema. O potencial vazamento de dados privilegiados representava um sério risco de segurança, tornando o desenvolvimento de uma segurança eficaz uma questão crítica para a AMD.

Ao contrário dos seus antecessores, os processadores Zen 5 não requerem patches de software que consomem muitos recursos para neutralizar esta vulnerabilidade. A diferença é especialmente notável quando comparada ao Zen 3: habilitar proteções de software Inception nesta arquitetura pode resultar em um impacto significativo no desempenho de até 54% em determinadas cargas de trabalho.

Análise comparativa de desempenho de processadores AMD Zen 5 com medidas de segurança habilitadas e desabilitadas (fonte da imagem: Phoronix, Tom’s Hardware)

Paradoxalmente, as arquiteturas das gerações anteriores da AMD – Zen 1, Zen+ e Zen 2 – revelaram-se imunes ao Inception. Este fato notável é explicado pelos recursos de implementação do bloco de predição de ramificação nessas arquiteturas. A sua relativa “simplicidade” revelou-se inesperadamente uma vantagem, mostrando que, por vezes, métodos de otimização menos agressivos podem ser mais resistentes a certos tipos de ataques.

Apesar da introdução da proteção Inception baseada em hardware, os processadores Zen 5 ainda dependem de medidas de software para combater outras vulnerabilidades, incluindo o infame Spectre V1. No entanto, os resultados dos testes são surpreendentes: a ativação destas medidas praticamente não tem impacto no desempenho do Zen 5. Esta descoberta inesperada contradiz a crença popular de que quaisquer medidas de segurança adicionais irão inevitavelmente reduzir o desempenho do processador.