Os servidores do Ubuntu e da sua empresa-mãe, a Canonical, estão fora do ar há dois dias devido a um ataque DDoS. Um grupo de hackers pró-Irã reivindicou a autoria do ataque. A interrupção ocorreu poucas horas depois de pesquisadores terem divulgado, sem sucesso, uma grave vulnerabilidade no Linux e publicado o código para explorá-la. Devido à interrupção, o Ubuntu está impossibilitado de distribuir patches de segurança aos usuários. As atualizações estão disponíveis apenas em sites espelho.

Fonte da imagem: David Pupăză / unsplash.com

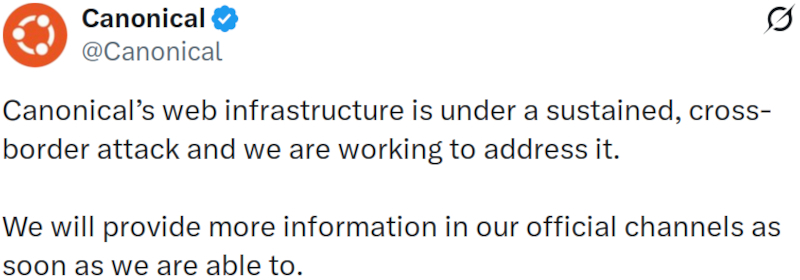

Os sites do Ubuntu e da Canonical ficaram fora do ar na manhã de quinta-feira, e tornou-se impossível baixar atualizações do sistema operacional (SO) dos servidores da empresa. Uma mensagem apareceu na página de status da Canonical e na rede social X: “A infraestrutura web da Canonical está sob ataque transfronteiriço contínuo e estamos trabalhando para resolver o problema.” Representantes do Ubuntu e da Canonical não fizeram mais comentários.

Fonte da imagem: @Canonical / x.com

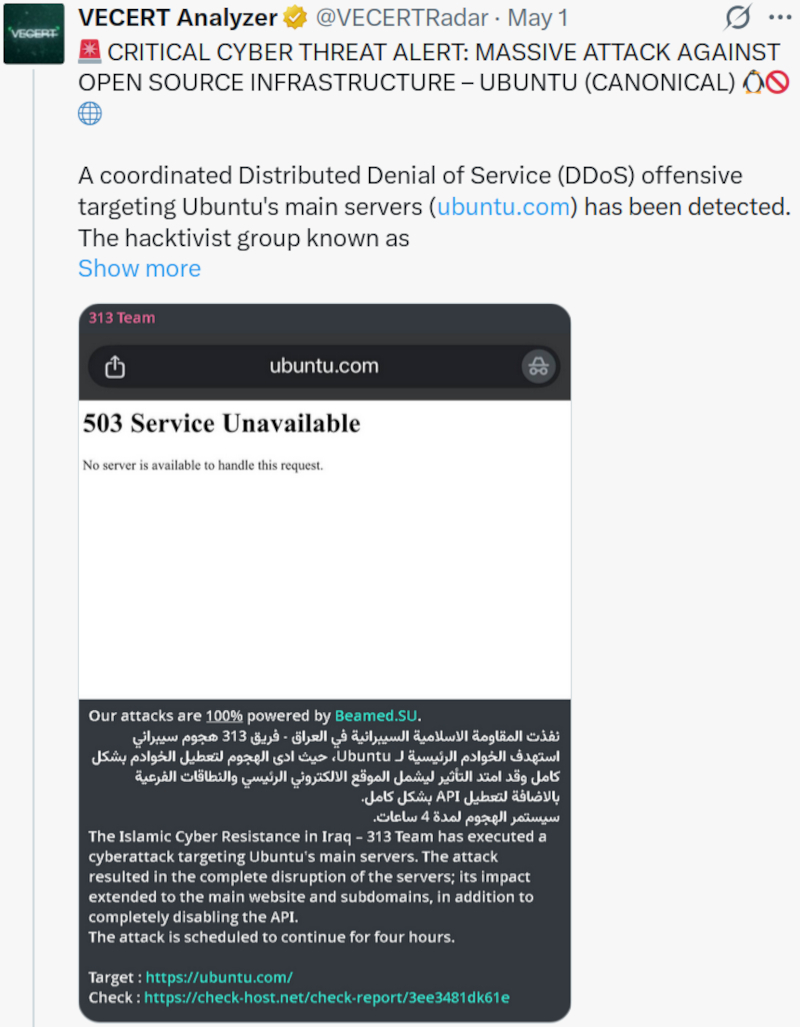

De acordo com publicações no Telegram e em outras redes sociais, o ataque foi realizado por um grupo pró-Irã usando o Beam. Esse serviço se apresenta como uma ferramenta para testar servidores sob alta carga, mas, como outros serviços de teste de estresse, serve essencialmente como fachada para um serviço pago: mediante pagamento, os atacantes podem derrubar o site de outra pessoa. O mesmo grupo reivindicou recentemente a responsabilidade por ataques DDoS contra o eBay.

Segundo um moderador do Ask Ubuntu, os seguintes sites ficaram indisponíveis: ubuntu.com, canonical.com, security.ubuntu.com, archive.ubuntu.com, blog.ubuntu.com, developer.ubuntu.com, portal.canonical.com, academy.canonical.com, assets.ubuntu.com, jaas.ai, maas.io, bem como a API de Segurança do Ubuntu, usada para rastrear CVEs e alertas de segurança.

O grupo de hackers 313 Team reivindicou a responsabilidade por um ataque DDoS contra servidores Ubuntu usando a plataforma Beamed.SU. Fonte da imagem: @VECERTRadar / x.com

A infraestrutura ficou indisponível poucas horas depois de pesquisadores publicarem um código de exploração que permite que usuários comuns em data centers, universidades e outros locais obtenham acesso root completo a servidores que executam praticamente qualquer distribuição Linux, incluindo o Ubuntu. Embora os sites estejam fora do ar, o Ubuntu não consegue alertar as vítimas sobre as medidas de segurança.

Sites de estresse, também conhecidos como “booters”, existem há décadas. Essencialmente, eles oferecem ataques DDoS como um serviço: mediante pagamento, qualquer pessoa pode encomendar um ataque contra o site de outra pessoa. Esses serviços são alvo de autoridades policiais em diversos países há muito tempo, mas suas operações ainda não foram interrompidas. O motivo pelo qual a infraestrutura permaneceu indisponível por tanto tempo ainda não está claro.