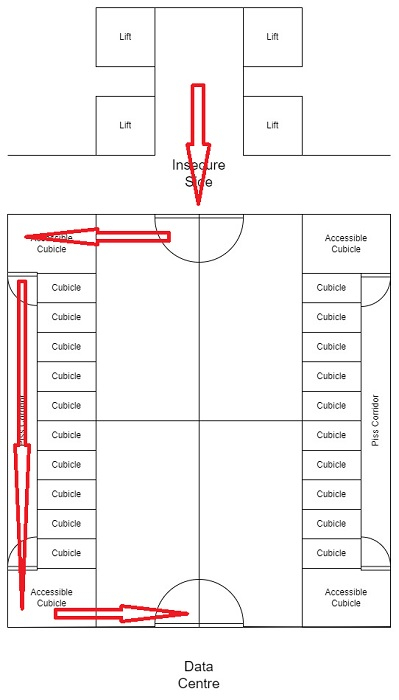

O especialista em segurança e testador de sistemas de proteção contra penetração Andrew Tierney (Andrew Tierney), conhecido sob o apelido de CyberGibbons, conseguiu entrar em um data center fechado usando um corredor normal de “encanamento” destinado ao uso oficial. Ele encontrou as informações necessárias para a penetração em planos de construção publicamente disponíveis.

Em uma série de tweets, Tierney descreveu o processo de infiltração de uma parte do prédio, que é acessível ao público, para a fechada, onde está localizado o data center. Tierney descobriu que em edifícios desse tipo, os quartos geralmente são planejados usando um corredor técnico localizado atrás dos banheiros. A ironia é que de um estande em uma área pública você pode entrar no próprio corredor, que fica atrás do banheiro, e dele você pode sair em um estande localizado em uma área fechada.

Fonte da imagem: twitter.com/cybergibbons

O corredor terminava com uma porta para a sala, de onde havia uma saída para o território do próprio data center, normalmente separado da outra parte do prédio por uma parede. Embora tais “pentests” sejam projetados para identificar falhas de segurança para sua posterior eliminação, um invasor real pode entrar nas instalações para roubar ou comprometer dados, ou até mesmo danificar equipamentos. Vale a pena notar que tais “vulnerabilidades de hardware” são frequentemente encontradas em edifícios de qualquer tipo.

Nos comentários a uma série de tweets, os usuários lembraram outros erros de projeto que encontraram: a ausência de barreiras entre o público e as áreas fechadas no espaço acima do teto falso ou sob o piso, instalação de portas com dobradiças para fora (e para que os pinos podem ser removidos sem problemas), reforçando as portas principais e adaptando-as com fechadura magnética, mas usando um cadeado convencional para outras.