O grupo de hackers APT28, também conhecido como Forest Blizzard, lançou uma campanha em larga escala que comprometeu roteadores MikroTik e TP-Link. Os equipamentos de rede foram reconfigurados, criando uma infraestrutura maliciosa; a campanha durou de maio de 2025.

Fonte da imagem: microsoft.com

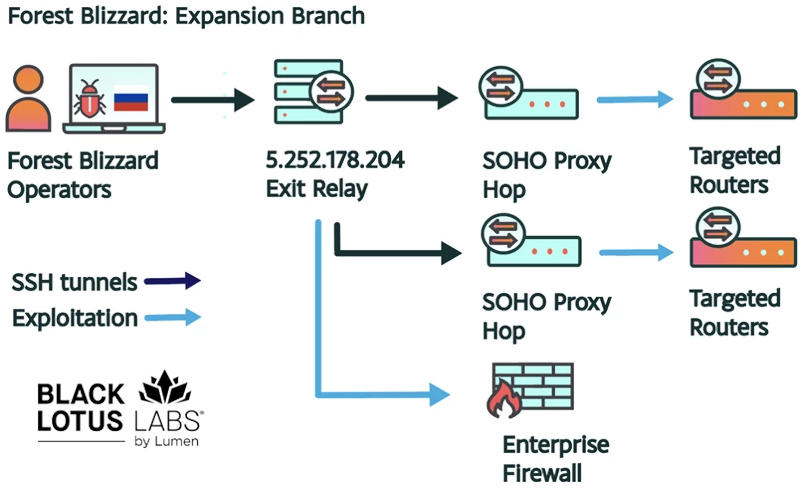

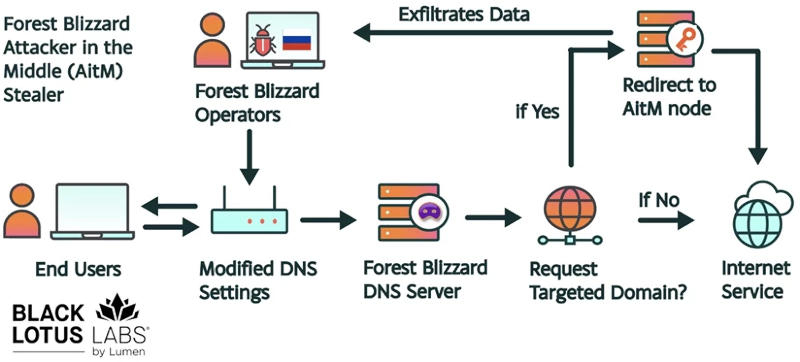

A campanha de hackers em larga escala, denominada FrostArmada, foi descrita por especialistas do departamento Black Lotus Labs da Lumen e por especialistas da Microsoft. Durante o ataque, os invasores exploraram equipamentos vulneráveis destinados a residências e pequenas empresas, alteraram suas configurações de DNS e interceptaram o tráfego de usuários. Quando os usuários acessavam domínios de interesse, seu tráfego era roteado para nós intermediários (AitM), onde as credenciais das vítimas eram coletadas: senhas, tokens OAuth e outras informações necessárias para acessar serviços web e e-mail.

Fonte da imagem: lumen.com

Como parte da “Operação Masquerade”, uma operação conjunta conduzida pelo Departamento de Justiça dos EUA, o FBI e seus parceiros estrangeiros, as agências de segurança conseguiram interromper e, posteriormente, desativar a infraestrutura usada pelos atacantes. As vítimas incluíam militares, funcionários do governo e trabalhadores de infraestrutura crítica. A campanha começou em maio de 2025 e se intensificou em agosto, transformando-se em um ataque em larga escala envolvendo exploração de roteadores e redirecionamento de tráfego DNS. No auge do ataque, mais de 18.000 endereços IP únicos de pelo menos 120 países interagiram com a infraestrutura do APT28.

Fonte da imagem: lumen.com

As atividades dos hackers visaram principalmente agências governamentais, incluindo ministérios das relações exteriores, agências de aplicação da lei, provedores de serviços de e-mail de terceiros e provedores de serviços em nuvem no Norte da África, América Central, Sudeste Asiático e Europa. De acordo com a Microsoft, a campanha comprometeu mais de 5.000 dispositivos de consumidores e mais de 200 organizações. A empresa também identificou atividades do AitM visando recursos de terceiros em pelo menos três organizações governamentais na África.

Um dos vetores de ataque foram os roteadores TP-Link WR841N, que exploraram a vulnerabilidade CVE-2023-50224, com classificação de gravidade 6,5. Os atacantes implantaram um processo de filtragem automatizado para isolar solicitações de DNS para recursos de interesse. Em alguns casos, serviços legítimos, como o Microsoft Outlook Web Access, foram imitados; em outros, um grupo de servidores encaminhou solicitações para a infraestrutura dos atacantes. Um vetor de ataque adicional foi um número relativamente pequeno de roteadores MikroTik no Leste Europeu. A campanha teve como objetivo exclusivo a coleta de informações, e não a implantação de malware ou ataques DDoS.