BitLocker é uma das soluções de criptografia de dados mais acessíveis e populares da atualidade. Este é um recurso integrado no Windows 10 Pro e 11 Pro, mas seu ponto fraco é o chip TPM (Trusted Platform Module) dedicado na placa-mãe, cujos dados podem ser capturados rapidamente usando um computador de placa única Raspberry Pi Pico com um preço inferior a US$ 5.

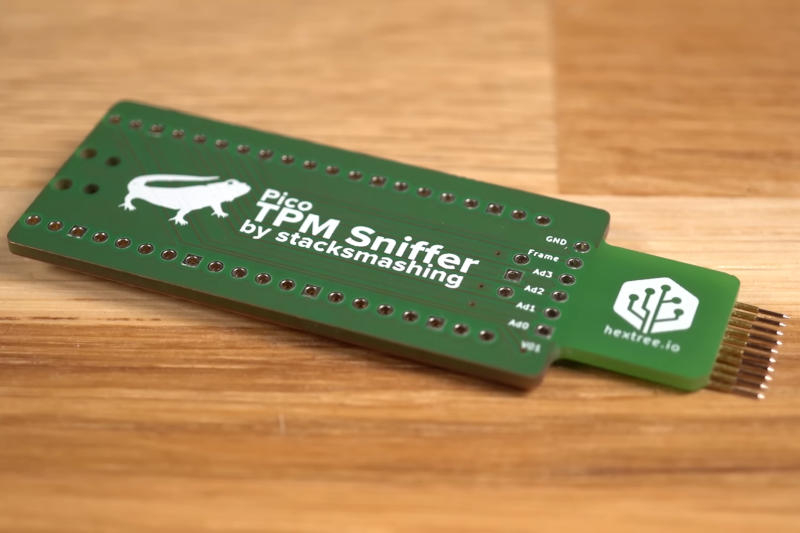

Fonte da imagem: youtube.com/@stacksmashing

Em alguns sistemas, o processador troca a chave de criptografia do disco com o chip TPM através do barramento LPC, e essa chave é transmitida sem criptografia, permitindo que um invasor intercepte dados críticos entre os dois componentes. Eles decidiram confirmar a hipótese usando um laptop Lenovo de dez anos atrás – algo semelhante poderia ser implementado em algumas máquinas mais modernas, mas interceptar o tráfego do barramento LPC poderia ter exigido mais esforço.

Neste caso, as informações do barramento LPC estavam disponíveis através de um conector livre. O autor do experimento construiu um dispositivo barato baseado no Raspberry Pi Pico, que foi capaz de se conectar a esse conector tocando em seus contatos. Um computador barato de placa única foi programado para ler uma sequência de uns e zeros na frequência de 25 MHz, ou seja, a cada 40 ns.

O resultado correspondeu às expectativas: Raspberry Pi Pico leu com sucesso a chave de criptografia de disco do TPM. Uma unidade com uma unidade de sistema Windows criptografada foi conectada a uma máquina Linux, a chave de criptografia resultante foi inserida e o acesso a todos os arquivos e pastas na unidade foi concedido. O autor do projeto mediu o tempo em um cronômetro e repetiu seu experimento – abriu o computador e contou a chave em menos de 43 segundos.

Deve-se notar que este hack só funciona em placas-mãe com chip TPM dedicado. As funções deste chip são incorporadas aos modernos processadores Intel e AMD e são implementadas em software via fTPM (Firmware TPM) – neste caso, hackear usando Raspberry Pi Pico não funcionará.