Pesquisadores de segurança cibernética da Binarly descobriram mais de duas dúzias de vulnerabilidades no código de firmware UEFI da Insyde Software, que é usado em dispositivos dos principais fabricantes de equipamentos de informática. Estes incluem Intel, AMD, Lenovo, Dell, ASUS, HP, Fujitsu, Siemens, Microsoft, Acer e outros. Existem mais de 25 empresas na lista, observa BleepingComputer.

Fonte da imagem: BleepingComputer

Como os especialistas da Binarly descobriram, a raiz do problema são as falhas de segurança no firmware InsydeH2O UEFI, fornecido pela Insyde Software. 23 vulnerabilidades foram identificadas no código InsydeH2O UEFI que podem afetar milhões de computadores pessoais e laptops. A maioria dessas vulnerabilidades está relacionada ao Modo de Gerenciamento do Sistema (SMM). Eles podem levar à execução de código malicioso com altos direitos de acesso. Todas as 23 vulnerabilidades receberam seus próprios identificadores:

Fonte da imagem: Binário

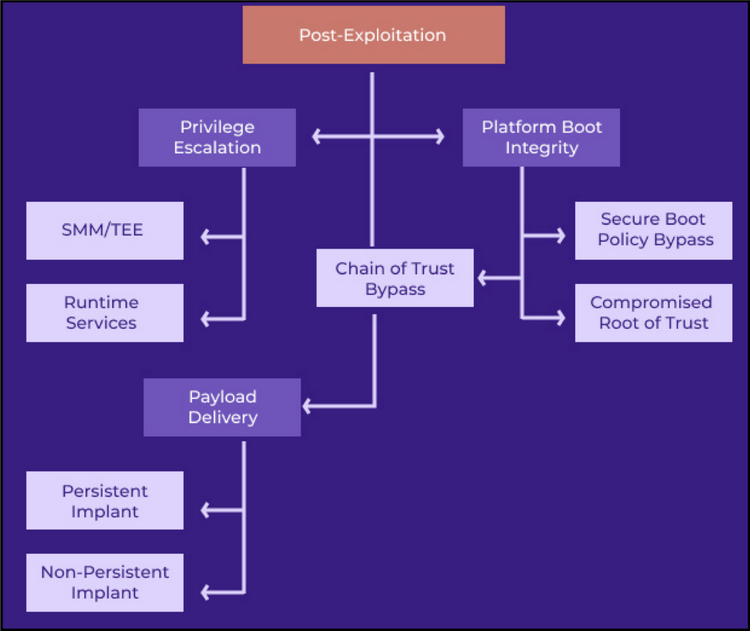

Especialistas relatam que um cibercriminoso com direitos de administrador, usando falhas de SMM, pode desabilitar muitos dos recursos de segurança de hardware do computador (SecureBoot, Intel BootGuard), instalar malware extremamente resistente no sistema da vítima e também criar backdoors e canais de comunicação ocultos no sistema para roubo de dados confidenciais.

Esquema de ações possíveis após hackear o firmware UEFI. Fonte da imagem: Binário

Os desenvolvedores da Insyde Software já prepararam patches apropriados e publicaram dicas para ajudar a minimizar o risco de exploração de vulnerabilidades. No entanto, deve-se ter em mente que os patches não chegarão imediatamente a todos os dispositivos afetados.

Insyde, Fujitsu e Intel confirmaram vulnerabilidades no firmware UEFI. Rockwell, Supermicro e Toshiba confirmaram que seus dispositivos não são afetados pelo problema acima. Outros fornecedores ainda estão investigando o problema.