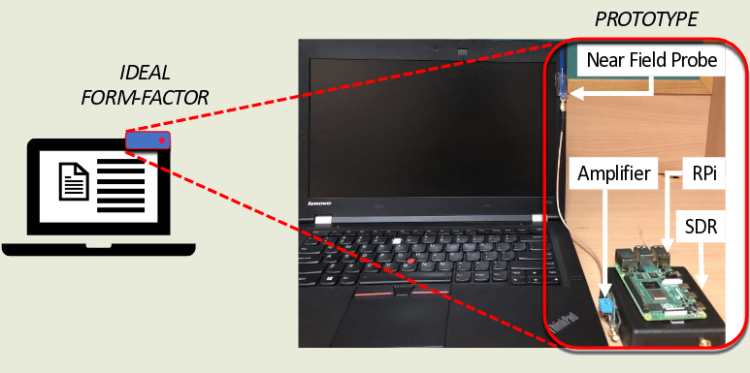

Pesquisadores da Universidade Nacional de Cingapura e da Universidade Yonsei, na Coréia do Sul, desenvolveram um método para detectar um microfone oculto em um laptop. Eles usaram uma placa Raspberry Pi 4, um amplificador e um transceptor programável (SDR) para criar um protótipo de dispositivo chamado TickTock, que pode detectar quando um microfone é ativado por malware ou spyware para ouvir uma vítima.

Fonte da imagem: opennet.ru

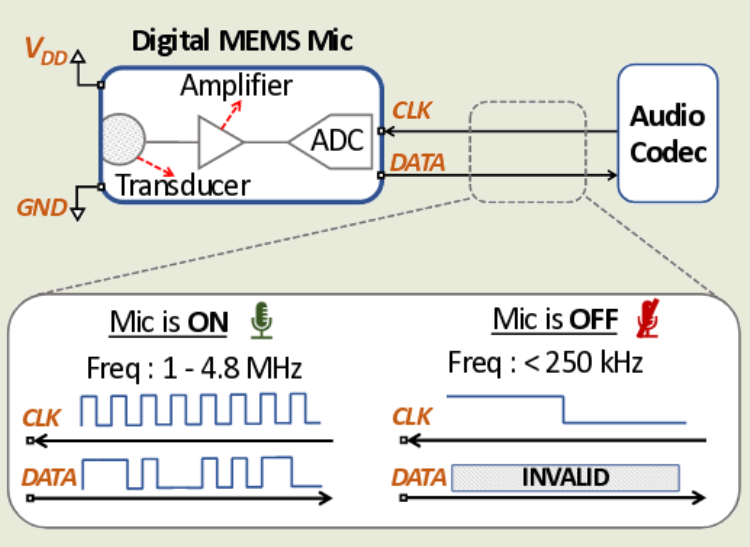

O método para determinar a ativação oculta de um microfone de laptop é relevante, pois não é tão fácil desativá-lo por hardware e nem sempre é claro em quais casos ele funciona. A técnica proposta baseia-se no fato de que durante a operação do microfone, os circuitos que transmitem sinais de clock para o conversor analógico-digital emitem um sinal de fundo específico que pode ser capturado e separado de outros ruídos. Se for detectada radiação eletromagnética específica do microfone, pode-se concluir que a gravação está em andamento.

O dispositivo TickTock precisa ser adaptado para diferentes modelos de laptop, pois a natureza da emissão pode variar dependendo do chip de som utilizado. Além disso, os pesquisadores tiveram que resolver o problema de filtrar o ruído de outros circuitos elétricos e levar em consideração a mudança no sinal dependendo da conexão. No entanto, o dispositivo foi capaz de se adaptar para detectar a atividade do microfone em 27 dos 30 laptops testados, incluindo modelos da Lenovo, Fujitsu, Toshiba, Samsung, HP, Asus e Dell. Ao mesmo tempo, em laptops Apple MacBook de 2014, 2017 e 2019, não foi possível determinar a inclusão de um microfone dessa maneira.

Os pesquisadores também tentaram aplicar seu design para uso em outros tipos de dispositivos, como smartphones, tablets, alto-falantes inteligentes e câmeras USB. Dos 40 dispositivos testados, apenas 21 conseguiram detectar a ativação do microfone, o que se explica pelo uso de microfones analógicos em vez de digitais, diferentes esquemas de conexão e presença de condutores mais curtos que emitem um sinal eletromagnético.